Manifatturiero, Istruzione e Sanità i settori più colpiti

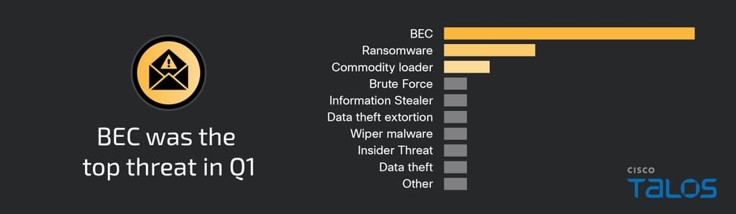

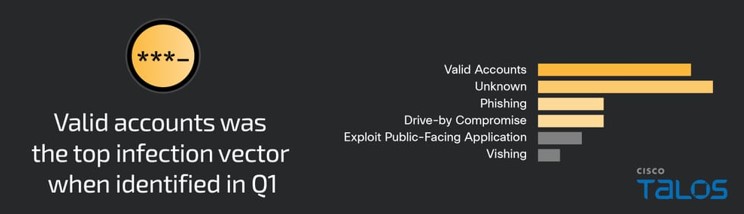

MILANO, 14 Maggio 2024 — La compromissione delle mail aziendali sono aumentate nei primi tre mesi del 2024 più del doppio rispetto all’ultimo trimestre del 2023, al punto che oltre il 50 % dell’attività svolta da Cisco Talos – la più grande organizzazione privata di intelligence al mondo dedicata alla cybersecurity – si è incentrato proprio nell’identificare e fermare questo tipo di minacce (BEC). Uno dei metodi più usati per ottenere l’accesso iniziale è stato l’utilizzo di credenziali compromesse di account validi, che ha rappresentato il 29% delle aggressioni. Quasi la metà degli attacchi di questo trimestre ha colpito i sistemi di autenticazione a più fattori (MFA), sfruttando l’accettazione di notifiche push non autorizzate da parte degli utenti: un metodo che si è verificato nel 25% degli attacchi.

Sul fronte invece dei ransomware, una buona e una cattiva notizia. Se da una parte infatti il Report di Cisco Talos ha registrato una leggera diminuzione di questo tipo di attacchi, che nel primo trimestre dell’anno ha rappresentato il 17% dell’attività svolta dall’intelligence di Cisco, dall’altra sono stati rilevati per la prima volta due nuovi ransomware: Phobos, che sfrutta una chiave di registro per consentire connessioni desktop da remoto., e Akira, un ransomware-as-a-service (RaaS) che utilizza un doppio schema di estorsione, con l’esfiltrazione dei dati e la successiva crittografia.

I settori più colpiti

In cima alla lista dei settori più colpiti c’è quello Manifatturiero, con un aumento delle attività di intelligence del 20% rispetto al trimestre precedente: un settore che non può permettersi tempi d’inattività non solo a causa del ruolo che ricopre nella produzione di beni fondamentali, ma anche per l’effetto a cascata che un’interruzione della produzione produrrebbe in altri settori. Al secondo posto troviamo il settore dell’Istruzione: gli istituti scolastici restano uno dei target preferiti dai criminali a causa degli scarsi budget destinati alla cybersecurity e per via dei dati personali degli studenti che, una volta esfiltrati, vengono venduti sul dark web e utilizzati per nuovi attacchi.

La Sanità, sia pubblica e privata, è il terzo settore più colpito di questo trimestre: una preferenza dovuta alla tipologia dei dati delle strutture sanitarie che tendono a pagare rapidamente il riscatto per poter ripristinare i servizi il prima possibile.

Vettori iniziali

Nella maggior parte degli attacchi a cui Talos IR ha risposto in questo trimestre, i criminali informatici hanno ottenuto l’accesso iniziale utilizzando credenziali compromesse per accedere ad account validi. L’uso di account validi è stato osservato in quasi il 30% degli interventi totali.

Punti deboli della sicurezza

Per la prima volta l’accettazione di notifiche push MFA non autorizzate da parte degli utenti è stata responsabile del 25% degli eventi a cui Cisco Talos ha risposto in questo trimestre. Questa situazione si verifica quando l’aggressore tenta di autenticarsi ripetutamente a un account utente con credenziali valide al fine di sommergere le vittime di notifiche push MFA fino a quando, per esasperazione, la vittima accetta permettendo l’accesso.

Cisco Talos raccomanda alle aziende e agli utenti di controllare e utilizzare sempre gli aggiornamenti più recenti. I criminali informatici sono alla ricerca delle patch mancanti: un software aggiornato è uno dei metodi più efficaci per evitare una compromissione.

Cisco protegge il 100% delle aziende Fortune 100. Per saperne di più, visita il sito cisco.com/go/security.